Qu'est-ce qu'un cloud souverain ? Pourquoi est-ce important ?

Alan Zeichick | Senior Writer | 5 septembre 2025

Commencez par une proposition : une partie ou la totalité des données de votre organisation doit rester à l'intérieur d'un certain périmètre géographique national ou régional, qu'il s'agisse d'un État ou d'un pays, ou d'une région plus vaste, telle que l'Union européenne. Les raisons de cette exigence varient. Votre secteur d'activité est peut-être soumis à des règles gouvernementales, ou vous gérez peut-être des types spécifiques de données réglementées, telles que des informations personnelles identifiables (PII). Il peut également y avoir des préoccupations propres à l'entreprise ou liées à la concurrence. Quelle que soit la raison, l'exigence est appelée souveraineté numérique ou souveraineté des données.

Une approche pour répondre aux normes de souveraineté numérique consiste à tout stocker dans un data center situé dans la région ou le pays concerné. Une autre consiste à utiliser le cloud, en particulier un cloud souverain conçu pour offrir tous les avantages du cloud tout en vous aidant à répondre à vos exigences spécifiques en matière de souveraineté.

Qu'est-ce qu'un cloud souverain ?

Un cloud souverain est un environnement cloud qui aide une organisation à répondre à ses exigences de souveraineté numérique, tout en offrant les avantages du modèle cloud. Un cloud souverain peut être hébergé dans une installation appartenant à un fournisseur de cloud et accessible par les systèmes informatiques utilisateur et non cloud d'une organisation via Internet ou via des liaisons de communication dédiées qui ne sont pas connectées à Internet. Un cloud souverain peut également être configuré comme une installation "cloudlike" distincte au sein du centre de données d'une grande organisation. L'installation agit comme un environnement cloud et est gérée par le fournisseur de services cloud, mais elle est physiquement isolée du monde extérieur. En raison du fonctionnement du cloud, il existe un modèle de responsabilité partagée entre le fournisseur et le client. La sécurité et la confidentialité doivent être gérées conjointement, il est donc essentiel de choisir un fournisseur capable de vous aider à répondre à vos besoins de souveraineté.

La souveraineté numérique repose sur quatre principes : résidence des données, confidentialité des données, sécurité et résilience, et contrôles juridiques. Ils recouvrent des questions courantes, par exemple : où se trouvent mes données ? Qui peut y accéder ? Comment mes données sont-elles protégées ? De quelles protections juridiques est-ce que je dispose ? Dans la plupart des cadres de souveraineté, les organisations cherchent à protéger les informations personnelles. Cependant, la portée est parfois plus large et englobe la propriété intellectuelle, les logiciels, les méthodes commerciales, les données financières, les informations sur l'infrastructure informatique et même les métadonnées qui décrivent la taille d'un ensemble de données et sa vitesse de croissance.

Notez que la souveraineté numérique n'est pas un concept binaire. Elle s'apparente davantage à un continuum et évolue au fil du temps. Les organisations doivent constamment s’adapter à l’évolution des réglementations et du monde numérique. Explorons les exigences de souveraineté numérique, voyons comment un cloud souverain peut aider une organisation à rester en conformité, et passons en revue les principes et questions clés.

Six fonctionnalités d'un cloud souverain

Dans de nombreux cas, les exigences de conformité de souveraineté vont au-delà du stockage des bases de données. Tous les ordinateurs qui traitent des données réglementées peuvent être tenus de se trouver à l'intérieur d'une zone géographique, de même que tous les réseaux, flux de données, sauvegardes et systèmes de reprise après sinistre. Parfois, même les personnes qui ont accès aux systèmes réglementés doivent être des citoyens de cette juridiction ou disposer d'une autorisation de sécurité. Cela signifie qu’un cloud souverain disposera d'un certain niveau d'une ou de plusieurs des six fonctionnalités suivantes ; les spécificités dépendent généralement des exigences régionales et autres.

1. Restrictions d'accès qui limitent l'utilisation du cloud souverain aux utilisateurs, logiciels, systèmes et services appartenant à une entreprise et à ses partenaires, clients et fournisseurs ; régions géographiques ; ou même aux personnes au sein d'une organisation disposant d'autorisations de citoyenneté ou de sécurité spécifiques

2. Contrôle organisationnel de l'emplacement du cloud souverain, tel qu'un pays ou une région spécifique, ou du fait que le cloud se trouve dans le data center d'un fournisseur de services ou dans le data center du client, souvent appelé résidence des données

3. Conformité aux normes juridiques, réglementaires ou sectorielles, y compris des spécifications techniques, ainsi que des pratiques juridiques, contractuelles et commerciales pour répondre à la législation en vigueur

4. Support opérationnel du fournisseur de services cloud qui répond aux attentes élevées des clients et aux exigences légales en termes d'habilitation de sécurité, de citoyenneté et de résidence de ses collaborateurs

5. Capacité réseau dédiée, qui peut aller des VPN sécurisés sur le réseau Internet public aux régions complètement isolées d'Internet et des autres clients du fournisseur cloud

6. Chiffrement sophistiqué, qui peut impliquer que le fournisseur de services cloud gère les clés de chiffrement ou que le client apporte ses propres clés, que le fournisseur de services cloud ne peut jamais voir ni auxquelles il ne peut accéder.

Points à retenir

- La mise en œuvre de la souveraineté numérique par le biais d'un cloud souverain contribue à la conformité des données, à la continuité de l'activité, à l'efficacité de la supply chain et à la résilience géopolitique.

- Les défis de la souveraineté du cloud comprennent la recherche d’un fournisseur de services qui connaît toutes les règles, peut aider à déterminer les niveaux de protection nécessaires et dispose des certifications pertinentes.

- Les clouds souverains sont généralement connectés à Internet et accessibles par des liens et des protocoles sécurisés et chiffrés. Dans certains cas, un cloud isolé peut être nécessaire.

- La souveraineté des données exige qu'elles soient chiffrées avec un ensemble approuvé de protocoles, stockées dans une base de données ou un système de fichiers ou transmises sur un réseau.

- Attendez-vous à ce que les législations et réglementations sur la souveraineté numérique se multiplient et se complexifient, et à ce que l’échec des audits de conformité ou les violations exposant des données réglementées entraînent des sanctions financières importantes et des poursuites pénales.

Le cloud souverain expliqué

Pour comprendre ce qu'un cloud souverain peut faire, imaginez que vous dirigez une entreprise qui exerce ses activités dans l'Union européenne (UE). L'UE est un exemple idéal, car elle a non seulement des exigences globales, mais il faut aussi composer avec celles de chacun de ses États membres. Par conséquent, chaque organisation chargée de maintenir la souveraineté numérique au sein de l'UE doit répondre aux exigences de l'UE et des États membres.

Au sein de l'UE, les lois sur la souveraineté du cloud sont guidées par un réseau imbriqué de régulateurs, et les réglementations évoluent constamment, généralement dans le sens d'une plus grande sévérité. Une grande partie de cette évolution réglementaire est motivée par les parlements nationaux et le Parlement européen à Bruxelles en réponse aux demandes des citoyens et aux pressions politiques constantes pour la protection contre les intérêts des entreprises étrangères, les forces de l'ordre et les tribunaux. C'est là qu'interviennent des lois telles que le règlement général sur la protection des données (RGPD) de l'UE.

Imaginez qu'une organisation possède des filiales avec des bureaux, des collaborateurs et des clients en Allemagne et en France. Certaines données peuvent être partagées entre les deux pays tout en respectant les exigences de l'UE, tandis que d'autres peuvent être limitées par la législation allemande ou française et doivent rester uniquement dans le pays concerné. L'organisation cliente et le fournisseur de services cloud partagent la responsabilité de veiller à ce que le cloud souverain réponde à toutes ces exigences et, point tout aussi important, à ce qu'il soit configuré pour le faire d'une manière démontrable pour toutes les parties.

Un cloud souverain conforme à l'UE comprendra une souveraineté à l'échelle de l'UE pour fournir aux clients un contrôle sur les données et les flux de données conformément aux réglementations de l'UE, inclure des protections d'accès hors UE pour détecter, contester et bloquer l'accès en dehors de l'UE, et, le cas échéant, gérer les notifications des parties prenantes et les dérogations autorisées.

Le CLOUD Act

Le Clarifying Lawful Overseas Use of Data Act, ou CLOUD Act, est une loi fédérale américaine promulguée en 2018 en tant que modification du Stored Communications Act (SCA) de 1986. Le CLOUD Act traite principalement de l’accès aux données stockées par des fournisseurs de services et de leur divulgation, en particulier lorsque ces données sont situées en dehors des États-Unis. Il fournit un cadre permettant aux services répressifs américains de contraindre des fournisseurs de services basés aux États-Unis à divulguer les données électroniques demandées, notamment des e-mails, des documents et d’autres communications, quel que soit l’endroit où les données sont stockées dans le monde. Cette disposition simplifie l’accès aux données stockées dans des pays étrangers lorsque le fournisseur relève de la juridiction américaine.

Avantages de la souveraineté du cloud

La mise en place d'un cloud souverain peut être une démarche complexe, même avec un fournisseur compétent. Cependant, elle s'avère payante à bien des égards. Tout d'abord, la conformité. La souveraineté du cloud porte sur les réglementations géographiques, politiques et industrielles, la portabilité des données et les transferts de données conformes au sein et entre les domaines réglementaires.

En outre, un cloud souverain offre les avantages suivants :

- Solutions techniques et expertise dont les entreprises ne disposent peut-être pas en interne: La souveraineté numérique peut entraîner des changements difficiles sur le plan technique, en particulier si une organisation souhaite maintenir l'interopérabilité et la portabilité. Un cloud souverain bien construit offre à la fois la conformité réglementaire et des normes ouvertes.

- Bonnes pratiques opérationnelles: Un fournisseur de cloud souverain dispose de contrôles opérationnels solides, tels que l'accès aux clés autorisé pour les clients ou la possibilité d'utiliser vos propres clés, ainsi que l'administration, la journalisation et le support technique. C’est essentiel pour de nombreuses organisations, par exemple la communauté du renseignement.

- Garantie des activités et de la continuité: Un cloud souverain installé et géré par un fournisseur de premier plan offre l'évolutivité, la continuité des activités et la reprise après sinistre, la redondance, la portabilité et les performances d'un cloud de premier ordre, ainsi que la souveraineté numérique.

- Suffisance de la chaîne d'approvisionnement: Un fournisseur de services cloud qui propose un cloud souverain peut souvent aller au-delà de la capacité d'une organisation cliente unique à se procurer des serveurs, réseaux, puces, câblages, ainsi que l'énergie, les installations, le personnel et la formation nécessaires pour une disponibilité permanente.

- Résilience géopolitique : Un fournisseur de services cloud souverain d'envergure mondiale peut aider les organisations à surmonter les défis posés par les conflits militaires, les difficultés économiques, le changement climatique et d'autres catastrophes à grande échelle, contribuant ainsi à leur durabilité.

5 défis liés à la souveraineté du Cloud

Les fournisseurs de services de cloud souverain ont tout intérêt à aider leurs clients à répondre à leurs exigences réglementaires, juridiques et techniques. Pourtant, malgré les avantages, la mise en place de la souveraineté du cloud exige que l'équipe informatique d'une organisation surmonte certains obstacles, notamment :

1. Trouver un fournisseur de services qui connaît les règles

Les lois et réglementations en matière de souveraineté numérique sont complexes et le deviennent de plus en plus. Que les organisations utilisent un cloud souverain ou un centre de données traditionnel, le paysage réglementaire rend difficile de savoir ce qui est conforme et ce qui ne l'est pas. Un fournisseur de cloud souverain à service complet dispose à la fois de l'expertise et des processus nécessaires pour maintenir ses offres à jour au fur et à mesure de l'évolution des réglementations.

2. Déterminer les niveaux de protection nécessaires

Une organisation doit-elle simplement s'assurer que les informations personnelles identifiables (PII) sont correctement chiffrées et stockées au sein des frontières nationales, ou la conformité réglementaire s'étend-elle aux serveurs hébergeant un référentiel de documents, les systèmes de contrôle et les autorisations de citoyenneté et de sécurité de tout le personnel ayant un accès physique au matériel ? Vous ne pouvez pas respecter les règles tant que vous ne savez pas ce qui est requis.

3. Concevoir une architecture de reprise après sinistre

La souveraineté du cloud peut s'appliquer non seulement au data center principal, mais également aux sites et installations de récupération de sauvegarde, ce qui signifie que le fournisseur de services cloud doit disposer de ressources suffisantes pour offrir ces installations dans la juridiction définie.

4. Robustesse et exhaustivité du cloud souverain

Certains fournisseurs de services ont créé des offres de cloud souverain spécialisées. Par conséquent, les applications, fonctionnalités et services qu'ils offrent dans leurs clouds publics peuvent ne pas être disponibles ou entièrement disponibles dans leur cloud souverain.

5. Acquérir un ensemble complet de certifications et d'entités juridiques

Certains régimes réglementaires exigent que le cloud souverain soit détenu et exploité par un fournisseur de services dont le siège social est situé dans la région géographique spécifique. Assurez-vous qu'un fournisseur de services cloud international dispose des partenariats, des licences et des cadres juridiques adéquats pour répondre à ces exigences.

5 fonctionnalités clés des clouds souverains

Les entreprises qui cherchent à mettre en place des clouds souverains devront tenir compte de leurs exigences en ce qui concerne ces cinq caractéristiques clés, en plus de tout facteur concurrentiel ou spécifique à leur secteur d'activité.

1. Emplacement

Sélectionnez avec soin l'emplacement de votre centre de données et des emplacements de sauvegarde dans le cloud souverain en fonction des réglementations de conformité et des considérations commerciales. Les points de données à collecter incluent l'emplacement des data centers cloud du fournisseur, l'emplacement des autres data centers détenus par les partenaires et la faisabilité d'un cloud souverain dédié au sein de l'installation du client.

2. Contrôle d'accès

Une organisation doit toujours être en mesure de choisir les entreprises, les partenaires et les clients, ainsi que les logiciels et les services, qui peuvent accéder à son environnement cloud. Dans certains cas, par exemple lorsque la sécurité nationale est en jeu, le client peut choisir une installation entièrement dédiée.

3. Opérations et assistance

Une organisation doit contrôler quel personnel administratif et technique, du fournisseur de cloud et de ses partenaires, peut avoir accès à ses systèmes, ainsi qu'aux métadonnées, telles que les mesures de performances et d'utilisation.

4. Conformité réglementaire

Les déploiements de clouds souverains doivent être flexibles lorsqu'il s'agit d'assurer la conformité avec les réglementations et les normes de sécurité, afin de tenir compte de la possibilité de chevauchement des juridictions, chacune ayant ses propres exigences. Dans certains cas, un client peut avoir des besoins uniques en matière de contrôles réglementaires et d'accréditations spécifiques.

5. Connexion Internet ou entrefer

Pour de nombreux clients, voire la plupart, une connexion chiffrée au réseau Internet public peut être le meilleur lien réseau conforme, le plus abordable. Toutefois, certains clients ou certaines applications peuvent nécessiter des régions totalement isolées d'internet ou d'autres réseaux.

Souveraineté des données et chiffrement

La souveraineté des données ne peut être obtenue sans chiffrement, et cela vaut pour les données stockées dans les bases de données, les API et autres services qui permettent d'accéder à ces bases de données et aux applications, ainsi qu'aux interfaces utilisateur. Le chiffrement est un sujet complexe en raison du nombre et des versions des algorithmes couramment utilisés, de la taille des clés et des réglementations relatives au stockage et à l'accès aux clés de chiffrement. Ce constat est vrai, que la souveraineté des données soit assurée dans un data center traditionnel ou dans un cloud souverain, même si, dans le cas du cloud, les questions relatives au stockage et à l'accès aux clés de chiffrement doivent être résolues d'une manière qui soit à la fois conforme et qui réponde aux besoins de l'entreprise.

Lorsqu'un fournisseur de services cloud gère les clés, la clé de chiffrement principale est générée par le logiciel de cloud souverain. Lorsque le client gère les clés, la clé de chiffrement principale est stockée dans un coffre-fort sécurisé auquel le fournisseur n'a pas accès. Le module de sécurité matériel (HSM) de ces coffres-forts doit être à la fois inviolable et infalsifiable, et capable de réagir en cas d'attaque.

Les données stockées dans une base de données ou dans un document (aussi appelées "données au repos") doivent être chiffrées par défaut. Sont concernées les données des bases de données relationnelles traditionnelles, des conteneurs Docker/Kubernetes, des bases de données d'objets, des systèmes de fichiers, des bases de données de bloc et même des enregistrements d'initialisation.

Les informations transmises sur un réseau ( aussi appelées "données en transit") doivent utiliser des protocoles à jour conformes aux normes telles que les certificats numériques Transport Layer Security (TLS) 1.2 ou ultérieurs et X.509, au minimum. Les réglementations locales peuvent exiger un chiffrement encore plus strict, tel que MACsec (IEEE 802.1AE) pour les réseaux Ethernet. Ce chiffrement doit être activé par défaut et ne jamais autoriser la transmission de données en texte brut.

L'avenir de la souveraineté

La souveraineté des données a certes explosé aux yeux du public avec l'adoption du règlement général sur la protection des données (RGPD) de l'UE en 2016, mais ce n'était qu'un début. Chaque année, des pays du monde entier, ainsi que des régions telles que l'Union européenne, révisent leurs exigences en matière de souveraineté des données. Ils renforcent les normes pour éliminer l'ambiguïté, réduire les faiblesses, améliorer la confiance des consommateurs et de la politique, protéger les entreprises et répondre aux situations géopolitiques, telles que les conflits économiques et militaires, le terrorisme et la cybercriminalité.

Voici une prédiction : les lois et règlements sur la souveraineté numérique vont augmenter en nombre et en complexité.

En voici une autre : les sanctions financières et pénales en cas d'échec des audits de conformité ou de violation des données exposant des données réglementées seront sévères.

Les préoccupations qui poussent les fournisseurs de clouds souverains comprennent la protection des données des clients contre l'accès par le personnel administratif et d'assistance, ainsi que le maintien de la continuité de l'activité et la conformité avec les réglementations en matière de reprise après sinistre.

La résilience est clairement le mot d'ordre.

Dans l'ensemble, la souveraineté du cloud est un concept relativement nouveau ; les organisations commencent tout juste à comprendre toutes les implications qu'elle aura sur leurs stratégies cloud. La mise en œuvre d'un cloud souverain implique de se familiariser avec les nouvelles exigences informatiques en matière d'infrastructure, de stratégie, de cadres de gouvernance et de compétences. Le cloud souverain étant un enjeu à long terme, les organisations se concentrent sur les domaines et les environnements réglementaires les plus rigoureux, tout en investissant dans le suivi des nouvelles législations et des modifications des règles sectorielles. Une fois que les réglementations auront été renforcées, elles ne seront plus assouplies ; il n'y aura pas de retour en arrière.

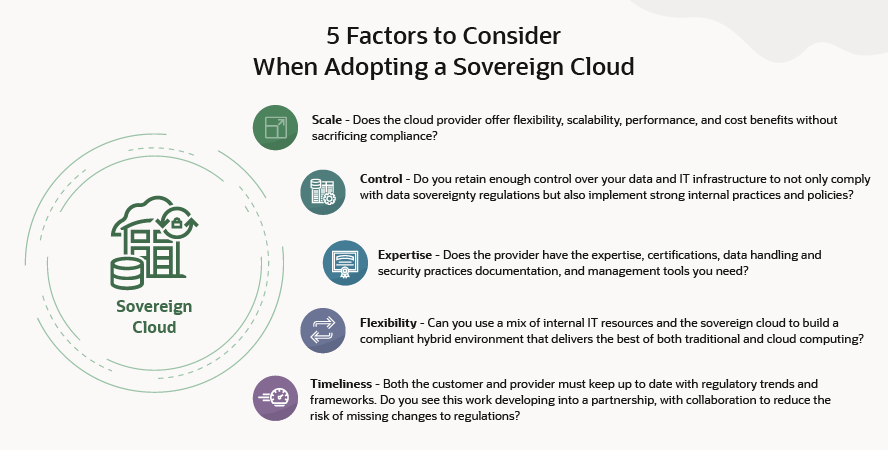

Choisir un fournisseur de cloud souverain

Lorsque vous choisissez un cloud souverain, cherchez le fournisseur qui propose la meilleure solution cloud globale et qui vous aide également à répondre à vos exigences en matière de souveraineté numérique. Dans l'idéal, les services disponibles dans le cloud souverain seront les mêmes que ceux proposés dans le cloud public du fournisseur, avec les mêmes contrats de niveau de service (SLA) pour les performances, la gestion et la disponibilité.

L'un des principaux facteurs à prendre en compte est la possibilité d'opter pour une solution à fournisseur unique, détenue et exploitée par une entité juridique agréée dans la région réglementée. Les coentreprises et les partenariats peuvent donner lieu à des critiques sur les problèmes d'assistance, à des complexités d'intégration, à des lancements de produits plus lents et, dans certains cas, à une réduction des fonctionnalités disponibles.

Un fournisseur de cloud souverain doit offrir la souveraineté des données en tant que fonctionnalité essentielle de son cloud, et non en tant que package ou sous-ensemble de ses offres publiques. Le déploiement en sera facilité, car le cloud souverain utilise le même matériel, les mêmes logiciels et les mêmes services que le cloud public, mais avec un meilleur contrôle d'accès et d'autres restrictions de conformité.

La reprise après sinistre est essentielle pour la planification et le déploiement du cloud souverain. Recherchez des régions de cloud au sein de la zone géographique qui peuvent être configurées avec une reprise et un basculement restant dans la zone de conformité. Un fournisseur de cloud souverain devrait également avoir l'expertise nécessaire pour naviguer dans le réseau complexe et en constante évolution des réglementations. Le fournisseur et le client doivent pouvoir partager en toute transparence la responsabilité de la conformité, y compris les accréditations si nécessaire.

Aller plus loin : régions isolées et régions de sécurité nationale

Les réseaux gouvernementaux et les workloads hautement classifiés peuvent nécessiter des accréditations client et des exigences de conformité qui dépassent celles des régions de cloud souverain connectées à Internet. Dans ce cas, vous pouvez vous tourner vers des régions isolées et des régions de sécurité nationale, qui peuvent offrir une protection supplémentaire, notamment :

- Accréditation gouvernementale : recherchez des régions de sécurité nationale certifiées selon les plus hauts niveaux de classification gouvernementale, y compris le niveau 6 d’impact DISA aux États-Unis.

- Data centers isolés : ils sont déployés dans des installations construites selon des spécifications gouvernementales qui respectent et dépassent les normes gouvernementales et ne sont pas connectés à Internet.

- Opérations sécurisées : les installations doivent être exploitées et prises en charge par des citoyens disposant d’habilitations de sécurité spécifiques au client.

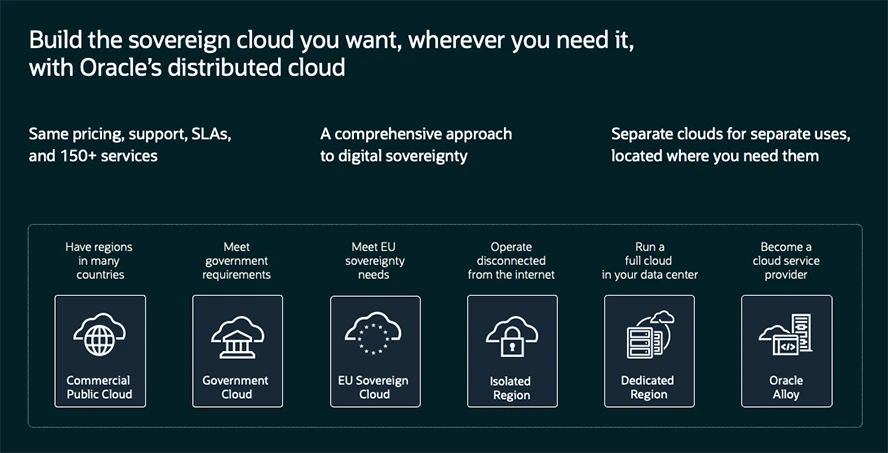

Répondez aux exigences de souveraineté grâce à Oracle Cloud

Les solutions Oracle Cloud pour la souveraineté aident les clients à répondre à leurs besoins en matière de cloud impliquant des données et des applications sensibles, réglementées ou d'importance stratégique régionale, ainsi que des workloads régis par des exigences de souveraineté et de confidentialité des données. Proposées dans un nombre croissant de pays et de régions du monde, les solutions de cloud souverain d'Oracle fournissent les services et les fonctionnalités d'Oracle Cloud Infrastructure (OCI) et aident les clients à répondre aux exigences en matière de souveraineté numérique.

Conçue pour la résidence des données et la sécurité, l’architecture Oracle EU Sovereign Cloud ne partage aucune infrastructure avec les régions commerciales d’Oracle et ne dispose d’aucune connexion réseau principale avec les autres régions cloud d’Oracle. L'accès des clients à Oracle EU Sovereign Cloud est géré séparément de l'accès aux régions commerciales d'Oracle Cloud.

En proposant des services cloud où les données restent dans des limites géographiques et juridiques définies, souvent assorties d’exigences spécifiques en matière d’exploitation et de gouvernance, les fournisseurs de solutions de cloud souverain permettent aux gouvernements et aux secteurs très réglementés de bénéficier du cloud tout en respectant des obligations strictes en matière de résidence des données et de sécurité. Alors que le numérique continue d’évoluer et que les considérations géopolitiques restent au premier plan, les offres de cloud souverain sont appelées à jouer un rôle de plus en plus essentiel pour permettre la transformation numérique, tout en aidant les organisations à respecter les règles et réglementations applicables.

Une architecture zero-trust offre la visibilité et le contrôle nécessaires pour sécuriser les données à la source, appliquer des politiques d’accès basées sur l’identité et le contexte, et pas seulement sur l’emplacement réseau, et gérer les complexités de la souveraineté des données.

FAQ sur le cloud souverain

Qu'est-ce que la souveraineté des données ?

Les gouvernements adoptent constamment des lois et des réglementations sur la manière dont les informations numériques sensibles doivent être stockées, où elles doivent être stockées et sur les personnes autorisées à y accéder. La souveraineté des données englobe le respect de ces lois et réglementations par les organisations et les individus.

Quel est un exemple de loi sur la souveraineté des données ?

Le règlement général sur la protection des données (RGPD), promulgué par l'Union européenne en 2016, comporte des exigences exhaustives pour les organisations qui collectent et traitent des informations personnelles dans l'UE.

Qui peut accéder aux informations stockées dans un cloud souverain ?

Les lois sur la souveraineté des données peuvent limiter l'accès aux données aux logiciels, services et utilisateurs d'une zone géographique spécifique, aux entreprises locales ou à celles qui disposent d'une habilitation de sécurité spécifique ou d'autres autorisations.

Les clouds souverains sont-ils connectés à Internet ?

Pour de nombreux utilisateurs, les clouds souverains sont connectés à Internet par des liens chiffrés avec des contrôles d'accès stricts. Cependant, pour certains utilisateurs gouvernementaux et applications hautement sécurisées, le cloud souverain peut être isolé et totalement déconnecté d'Internet.

Les sauvegardes cloud et les scénarios de reprise après sinistre sont-ils soumis aux règles de souveraineté des données ?

Oui. Les sauvegardes et les sites de reprise après sinistre doivent être parfaitement conformes aux règles de souveraineté des données. Pour la souveraineté du cloud, les régions cloud secondaires doivent se trouver dans le même domaine géographique ou réglementaire.

Pourquoi l'emplacement est-il important pour la souveraineté du cloud ?

La possibilité de choisir les régions géographiques dans lesquelles elles stockent leurs données est importante pour les organisations qui doivent garder le contrôle de leurs données afin de se conformer aux lois et réglementations en matière de souveraineté des données.